Защищаем конфиденциальные файлы в Win10 при помощи шифрованной файловой системы (EFS). Microsoft Windows XP и шифрованная файловая система (EFS) Шифрованные файловые системы

Encrypting File System

Шифрующая файловая система - это тесно интегрированная с NTFS служба, располагающаяся в ядре Windows 2000. Ее назначение: защита данных, хранящихся на диске, от несанкционированного доступа путем их шифрования. Появление этой службы не случайно и ожидалось давно. дело в том, что существующие на сегодняшний день файловые системы не обеспечивают необходимую защиту данных от несанкционированного доступа.

Хотя и NTFS обеспечивает разграничение доступа и защиту данных от несанкционированного доступа, но как быть в том случае, когда доступ к разделу NTFS осуществляется не с помощью средств операционной системы Windows NТ, а напрямую, на физическом уровне? Ведь это сравнительно легко реализовать, например, загрузившись с дискеты и запустив специальную программу: например, весьма распространенную Конечно, можно предусмотреть такую возможность, и задать пароль на запуск системы, однако практика показывает, что такая защита малоэффективна, особенно в том случае, когда за одним компьютером работают сразу несколько пользователей. А если злоумышленник может извлечь жесткий диск из компьютера, то здесь уже не помогут никакие пароли. Подключив диск к другому компьютеру, его содержимое можно будет прочитать без особых проблем. Таким образом, злоумышленник свободно может овладеть конфиденциальной информацией, которая хранится на жестком диске. Единственный способ защиты от физического чтения данных - это шифрование файлов. Простейший случай такого шифрования - архивирование файла с паролем. Однако здесь есть ряд серьезных недостатков. Во-первых, пользователю требуется каждый раз вручную шифровать и дешифровать (то есть, в нашем случае архивировать и разархивировать) данные перед началом и после окончания работы, что уже само по себе уменьшает защищенность данных. Пользователь может забыть зашифровать (заархивировать) файл после окончания работы или (еще более банально) просто оставить на диске копию файла. Во-вторых, пароли, придуманные пользователем, как правило, легко угадываются. В любом случае, существует достаточное количество утилит, позволяющих распаковывать архивы, защищенные паролем. Как правило, такие утилиты осуществляют подбор пароля путем перебора слов, записанных в словаре. Система EFS была разработана с целью преодоления этих недостатков.

2.1. Технология шифрования

ЕР$ использует архитектуру Windows CryptoAPI. В ее осноне лежит технология шифрования с открытым ключом, для шифрования каждого файла случайным образом генерируется ключ шифрования файла. При этом для шифрования файла может применяться любой симметричный алгоритм шифрования. В настоящее же время в EFS используется один алгоритм - это DESX, являющийся специальной модификацией широко распространенного стандарта DES. Ключи шифрования EFS хранятся в резидентном пуле памяти (сама EFS расположена в ядре Windows 2000), что исключает несанкционированный доступ к ним через файл подкачки.

По умолчанию EFS сконфигурирована таким образом, что пользователь может сразу начать использовать шифрование файлов. Операция шифрования и обратная поддерживаются для файлов и каталогов. В том случае, если шифруется каталог, автоматически шифруются все файлы и подкаталоги этого каталога. Необходимо отметить, что если зашифрованный файл перемещается или переименовывается из зашифрованного каталога в незашифрованный, то он все равно остается зашифрованным. Операции шифрования/дешифрования можно выполнить двумя различными способами - используя Windows Explorer или консольную утилиту Cipher. для того чтобы зашифровать каталог из Windows Explorer, пользователю нужно просто выбрать один или несколько каталогов и установить флажок шифрования в окне расширенных свойств каталога. Все создаваемые позже файлы и подкаталоги в этом каталоге будут также зашифрованы. Таким образом, зашифровать файл можно, просто скопировав (или перенеся) его в «зашифрованный» каталог. Зашифрованные файлы хранятся на диске в зашифрованном виде. При чтении файла данные автоматически расшифровываются, а при записи автоматически шифруются. Пользователь может работать с зашифрованными файлами так же, как и с обычными файлами, то есть открывать и редактировать в текстовом редакторе Microsoft Word документы, редактировать рисунки в Adobe Photoshop или графическом редакторе Paint, и так далее.

Необходимо отметить, что ни в коем случае нельзя шифровать файлы, которые используются при запуске системы в это время личный ключ пользователя, при помощи которого производится дешифровка, еще недоступен. Это может привести к невозможности запуска системы! B EFS предусмотрена простая защита от таких ситуаций: файлы с атрибутом «системный» не шифруются. Однако будьте внимательны: это может создать «дыру» в системе безопасности! Проверяйте, не установлен ли атрибут файла <системный» для того, чтобы убедиться, что файл действительно будет зашифрован.

Важно также помнить о том, что зашифрованные файлы не могут быть сжаты средствами Windows 2000 и наоборот. Иными словами, если каталог сжат, его содержимое не может быть зашифровано, а если содержимое каталога зашифровано, то он не может быть сжат.

В том случае, если потребуется дешифровка данных, необходимо просто снять флажки шифрования у выбранных каталогов в Windows Explorer, и файлы и подкаталоги автоматически будут дешифрованы. Следует отметить, что эта операция обычно не требуется, так как EFS обеспечивает «прозрачную» работу с зашифрованными данными для пользователя.

В различных списках рассылки, посвященных безопасности в Internet, часто встречаются вопросы администраторов о безопасных и простых в применении продуктах шифрования файлов для Windows. Столь же часто менеджеры интересуются способами, с помощью которых можно помешать системным администраторам заглядывать в конфиденциальные файлы компании. Когда я предлагаю использовать собственную файловую систему с шифрованием (Encrypting File System, EFS) Windows, большинство собеседников отвечают, что им нужно что-то более надежное и безопасное.

Но вопреки распространенному мнению, EFS - действительно надежное, простое в эксплуатации и безопасное решение для шифрования, и с его помощью можно осадить даже самого любопытного сетевого администратора. EFS - отличное средство защиты конфиденциальных файлов в сети и на портативных компьютерах, которые часто становятся объектами кражи. К сожалению, репутация EFS незаслуженно страдает из-за отказа пользователей объективно оценить любое средство обеспечения безопасности от Microsoft. В действительности EFS - один из лучших продуктов безопасности, когда-либо выпущенных Microsoft, но для его применения необходимы соответствующие знания. В данной статье рассказывается об основах EFS, ее назначении и функциональности, базовых административных операциях и возможных ошибках.

Принципы EFS

Компания Microsoft выпустила EFS вместе с Windows 2000 и постоянно совершенствовала версии продукта для Windows XP и Windows Server 2003. Пользователи EFS могут зашифровать любой файл или папку, на которую у них есть разрешения Read и Write. После шифрования ресурс расшифровывается «на ходу» при любом обращении к нему законного владельца. Пользователи, которые попытаются обратиться к защищенному файлу или папке без соответствующих разрешений EFS, увидят имя файла или папки, но не смогут открыть, изменить, скопировать, распечатать, отправить по электронной почте и переместить файл или папку. Любопытно, что пользователи, имеющие разрешение NTFS для удаления EFS-защищенного файла, могут удалить его, даже если не имеют права прочитать. Как и большинство продуктов шифрования, EFS предназначена для защиты конфиденциальности, но не предотвращает потери данных. Задача EFS считается успешно выполненной, если несанкционированный пользователь не может увидеть данные ни в какой форме. Некоторые пользователи утверждают, что даже возможность увидеть имя защищенного файла или папки - непростительный недостаток Windows.

Кроме того, необязательно быть владельцем или иметь разрешения Full Control для файла или папки, чтобы зашифровать их. Для этого достаточно разрешений Read и Write - тех самых, которые необходимы для доступа к ресурсу. Доступ к файлу или папке имеет только пользователь, зашифровавший их (и другие лица, с которыми первый пользователь согласится разделить ресурс). Единственное общее исключение - агент восстановления данных (data recovery agent, DRA). По умолчанию (в большинстве случаев) Windows назначает агентом DRA администратора, чтобы тот мог обратиться к любому файлу или папке, зашифрованным EFS. В доменной среде DRA - администратор домена; в недоменной среде DRA - локальный администратор.

Функция шифрования файлов и папок активна по умолчанию, но пользователь должен выбрать каждый файл или папку отдельно (или косвенно через обычные правила наследования). Для EFS необходимо, чтобы файл или папка располагались на разделе диска NTFS. Затем, чтобы защитить файл или папку, достаточно щелкнуть правой кнопкой мыши на ресурсе в Windows Explorer, выбрать пункт Properties, а затем щелкнуть на кнопке Advanced во вкладке General. (Примечание: не следует щелкать на кнопке Advanced во вкладке Security.) Наконец, требуется установить флажок Encrypt contents to secure data.

Если выделить один или несколько файлов (в отличие от папки), то EFS спрашивает, следует ли зашифровать только файл(ы) или родительскую папку и текущий(е) файл(ы). Если выбрано второе, EFS отмечает папку как зашифрованную. Все файлы, которые будут добавляться в папку, будут шифроваться по умолчанию, хотя любые файлы, находившиеся в папке, но не выбранные во время операции шифрования EFS, останутся незашифрованными. Во многих случаях предпочтительно шифровать всю папку вместо отдельных файлов, особенно потому что ряд программ (например, Microsoft Word) создают временные файлы в той же папке, в которой находится открытый файл. После завершения работы программы (например, в случае аварийной перезагрузки) временные файлы часто остаются неудаленными и представлены в чисто текстовом формате, доступном для восстановления посторонним лицом.

По умолчанию в версиях XP Professional и более поздних EFS выделяет зашифрованные файлы зеленым цветом, но выделение можно отменить, выбрав пункт Folder Options из меню Tools в Windows Explorer, а затем сбросив флажок Show encrypted or compressed NTFS files in color на вкладке View. В представлении Details проводника Windows у сжатых файлов в столбце Attributes наряду с обычным атрибутом Archive (A) содержится атрибут E. В результате набор атрибутов будет иметь вид AE. Следует отметить, что встроенные механизмы Windows нельзя использовать для одновременного шифрования и сжатия файлов, хотя можно сжать файл с помощью утилиты независимого поставщика, такого как WinZip или PKZIP, а затем зашифровать сжатый файл.

Надежный шифр

EFS обеспечивает надежное шифрование - настолько надежное, что при потере частного ключа EFS (используемого для восстановления файлов, защищенных шифром EFS), весьма вероятно, прочитать данные уже не удастся. Если параметры EFS настроены корректно, то даже администратор не может обратиться к зашифрованному файлу или папке, если только он не назначен агентом DRA.

В настоящее время в продаже имеется по крайней мере один продукт - Advanced EFS Data Recovery (AEFSDR) компании ElcomSoft, авторы которого заявляют о возможности восстановления EFS-защищенных файлов. В действительности программа восстанавливает пароль локального администратора (простой процесс, если конфигурация Windows настроена неудачно), с помощью которого затем можно извлечь частный ключ EFS администратора. Пользователь, который располагает инструментом для разгадывания пароля администратора, может совершать любые действия в системе. Обращение такого пользователя к EFS-защищенным файлам будет самой мелкой из грозящих предприятию неприятностей. Риск несанкционированного восстановления частного ключа EFS снижает то, что в домене роль DRA назначается учетной записи администратора домена, а не учетной записи локального администратора, пароль которого можно разгадать с помощью почти любого средства взлома. В XP появилась новая политика, которая затрудняет проведение атак подобного типа. Если инструмент восстановления не может извлечь текущий - и правильный - пароль администратора (многие инструменты не восстанавливают, а сбрасывают пароль), то защита EFS по-прежнему действует.

Как работает EFS?

В EFS используется комбинация симметричного и асимметричного шифрования. При использовании симметричного метода файл шифруется и восстанавливается с помощью одного ключа. Асимметричный метод заключается в использовании открытого ключа для шифрования и второго, но связанного с ним частного ключа для восстановления данных. Если пользователь, которому предоставляется право восстановления данных, никому не раскрывает частный ключ, защищенному ресурсу ничего не грозит.

EFS активизируется по умолчанию на всех системах Windows 2000 и более поздних. Если кто-то впервые использует EFS для защиты файла или папки, то Windows проверяет доступность сервера PKI (public key infrastructure - инфраструктура открытых ключей), способного генерировать цифровые сертификаты EFS. Службы Certificate Services в Windows 2003 и Windows 2000 могут генерировать сертификаты EFS, как и некоторые PKI-продукты других фирм. Если Windows не обнаруживает приемлемого PKI-провайдера, то операционная система генерирует и самостоятельно подписывает сертификат EFS для пользователя (экран 1). Срок годности самостоятельно подписанных сертификатов EFS - 100 лет, намного больше, чем время их эксплуатации кем-либо из пользователей.

Если Windows обнаруживает сервер Certificate Services, тот автоматически генерирует и передает пользователю двухлетний сертификат. Вероятно, это сделано из-за того, что, если организация располагает внутренней службой PKI, PKI-сервер может легко выдавать и возобновлять EFS-сертификаты по истечении срока действия оригинала. В любом случае сертификаты EFS можно просмотреть, дополнив консоль Microsoft Management Console (MMC) оснасткой Certificates и заглянув в контейнер Personal.

Частный ключ EFS-пользователя (который открывает EFS-защищенные файлы) шифруется мастер-ключом пользователя и хранится в профиле пользователя в разделе Documents and Settings, Application Data, Microsoft, Crypto, RSA. Если используется перемещаемый профиль, то частный ключ находится в папке RSA на контроллере домена (DC) и загружается в пользовательский компьютер в процессе регистрации. Для генерации мастер-ключа применяется текущий пароль пользователя и 56-, 128- или 512-разрядный алгоритм RC4. Вероятно, главное, что необходимо знать о EFS, - частный ключ EFS-пользователя находится в его профиле и защищен мастер-ключом, полученным на основе текущего пароля пользователя. Следует обратить внимание, что надежность шифрования EFS определяется надежностью пароля пользователя. Если злоумышленник разгадает пароль пользователя EFS или зарегистрируется от лица законного пользователя, то в защите EFS появится трещина.

Если пароль пользователя утерян или сброшен (но не изменен самим пользователем), то можно лишиться доступа ко всем EFS-защищенным файлам. По этой причине копии частного ключа EFS-пользователя следует обязательно хранить в двух или нескольких безопасных удаленных хранилищах либо назначить одного или нескольких агентов DRA (а их частные ключи экспортировать и сделать резервные копии в двух или нескольких отдельных и безопасных удаленных хранилищах). Несоблюдение этих правил может привести к потере данных.

Если файл или папка зашифрованы впервые, то Windows генерирует случайный симметричный ключ с использованием 128-разрядного алгоритма Data Encryption Standard X (DESX - применяется по умолчанию в XP и Windows 2000) или 256-разрядного алгоритма Advanced Encryption Standard (AES - в Windows 2003 XP Pro Service Pack 1). Оба алгоритма - общепризнанные правительственные стандарты, хотя второй из них более современный и рекомендуемый к применению. Можно активизировать и старый правительственный стандарт симметричного шифрования, 168-разрядный Triple DES (3DES), если его использование предусмотрено правилами организации. Более подробная информация приведена в статье Microsoft «Encrypting File System (EFS) files appear corrupted when you open them» (http://support.microsoft.com/default.aspx?scid=kb;en-us;329741&sd=tech ). Случайно генерируемый симметричный ключ известен как ключ шифрования файлов (file encryption key, FEK). Этот ключ - единственный используемый Windows для шифрования файлов и папок, независимо от количества людей, которые обращаются к защищенному EFS ресурсу.

После всего Windows шифрует FEK с помощью 1024-разрядного открытого EFS-ключа RSA и сохраняет FEK в расширенных атрибутах файла. Если назначены агенты DRA, то операционная система сохраняет другую, зашифрованную копию FEK с открытым EFS-ключом агента DRA. Затем Windows сохраняет зашифрованный экземпляр FEK в файле. В XP и более поздних версиях EFS-доступ к конкретному файлу или папке может иметь несколько пользователей. Каждый авторизованный пользователь будет иметь собственный FEK, зашифрованный уникальным открытым ключом EFS. В Windows 2000 можно назначить лишь одного агента DRA.

Если авторизованный пользователь обращается к защищенному файлу, то Windows восстанавливает его экземпляр зашифрованного FEK с помощью частного EFS-ключа, связанного с пользователем. Затем с помощью FEK зашифрованный файл будет разблокирован. В отличие от первых версий EFS в Windows 2000, в настоящее время EFS безопасно управляет всеми зашифрованными файлами и папками в памяти, поэтому на диске не остается чисто текстовых фрагментов, которые можно было бы незаконно восстановить.

Совместное использование файлов EFS

В Windows 2000 только один пользователь может одновременно защитить файл с помощью EFS, но в XP Pro и более поздних версиях уже несколько пользователей могут совместно работать с защищенным EFS-файлом. При совместной работе первый пользователь, который защитил файл или папку, управляет доступом остальных. Выполнив первоначальную процедуру защиты файла или папки, пользователь может указать дополнительных пользователей, щелкнув на кнопке Details (экран 2). Число добавляемых пользователей не ограничено. Каждый пользователь имеет собственный экземпляр FEK, зашифрованного с помощью его EFS-ключа. Это новшество XP очень удобно для совместной работы с EFS-защищенными файлами групп пользователей. К сожалению, организовать совместную работу можно только на уровне отдельных файлов, но не папок. Пользователь должен зашифровать один файл или папку либо получить сертификат EFS, прежде чем его можно будет назначить дополнительным пользователям.

Агент DRA

Удалить профиль пользователя очень легко, а администраторы часто сбрасывают пользовательские пароли, поэтому сетевые администраторы должны сделать резервные копии ключей EFS или назначить одного или нескольких агентов DRA. Получить резервную копию частного ключа EFS пользователя можно, обратившись к цифровому сертификату EFS в консоли Certificates и установив флажок Copy to file на вкладке Details. В XP Pro и более поздних версиях можно воспользоваться также кнопкой Backup Keys, которая находится под кнопкой Details в разделе совместного использования файлов EFS. Любители командной строки могут применить команду

Cipher.exe /x

чтобы получить резервные копии EFS-ключей в Windows 2003, а также в XP Pro SP1 и более поздних версиях. Отвечая на последующие приглашения, можно сделать копии и/или экспортировать соответствующий частный ключ. Никогда не следует удалять частный ключ EFS-пользователя, как Windows предлагает сделать при экспорте, так как после этого пользователь не сможет расшифровать свои защищенные файлы. После экспорта частного ключа следует сохранить ключ в двух отдельных автономных хранилищах. Процедура резервного копирования частных ключей EFS отдельных пользователей отличается трудоемкостью. Начиная с Windows 2000 Microsoft позволяет выбрать агента DRA. Каждый раз, когда кто-то шифрует файл или папку, DRA автоматически получает экземпляр FEK. В Windows 2000 (режим рабочей группы или домена), XP (только режим домена) и Windows 2003 (режим рабочей группы или домена) агентом DRA по умолчанию назначается администратор, хотя он может изменить учетную запись пользователя, назначенного на роль DRA. К сожалению, в режиме рабочей группы XP агент DRA не определен. Это решение было принято в ответ на критику относительно уязвимости EFS-защищенных файлов в случае взлома пароля администратора. К сожалению, многие системы XP Pro функционируют в режиме рабочей группы, и достаточно сбросить пароль или повредить профиль, чтобы все пользователи EFS потеряли свои файлы. Используя EFS (нельзя забывать, что механизм активен по умолчанию и доступен пользователям), следует убедиться, что пользователи EFS сделали копии частных ключей либо назначены один или несколько агентов DRA.

Если роль DRA планируется поручить пользовательской учетной записи, отличной от выбираемой по умолчанию учетной записи администратора, то сменщик должен обладать сертификатом EFS Recovery Agent. Сертификат EFS Recovery Agent можно запросить в службе Certificate Services или установить из другого стороннего продукта PKI. Если развернута служба Windows 2003 Certificate Services, то вместо DRA можно реализовать агентов Key Recovery Agent. В конечном итоге агенты Key Recovery Agent восстановят потерянный ключ вместо прямого восстановления файла.

В отличие от частных ключей обычных пользователей EFS, частные EFS-ключи агентов DRA следует экспортировать и удалять из компьютеров. Если частные ключи агентов DRA похищены, то все файлы с FEK, защищенными открытым ключом DRA, могут стать уязвимыми. Поэтому ключи следует экспортировать и надежно сохранить в двух удаленных хранилищах. Если нужны ключи для восстановления зашифрованных файлов, то можно легко импортировать и использовать частные ключи.

Хотя по умолчанию администратор часто назначается агентом DRA, следует специально подготовить одну или две пользовательские учетные записи, вероятность удаления которых при любых обстоятельствах невелика. Открытый ключ DRA также копирует и защищает каждый FEK, поэтому при случайном удалении пользовательской учетной записи DRA или сбросе пароля трудно восстановить DRA-защищенный FEK. Если пользовательские учетные записи, имеющие статус DRA, изменены, то может оказаться, что EFS-защищенные файлы имеют ключи FEK, которые защищены старыми ключами DRA. Когда Windows обращается к файлам, DRA-защищенные FEK обновляются новейшими ключами DRA; однако можно использовать команду Cipher для принудительного массового обновления всех ключей FEK с применением текущих ключей DRA. Независимо от того, будет ли экспортирован и удален из системы частный ключ DRA, очень важно сохранить копии сертификата восстановления DRA в двух или нескольких безопасных удаленных хранилищах.

Дополнительные замечания

EFS не защищает файлы, копируемые по сети. Windows копирует все файлы, открытые на сетевом ресурсе, в чисто текстовом формате. Если необходимо шифровать в реальном времени файлы, хранящиеся на диске и копируемые через сеть, следует использовать другой метод защиты, IP Security (IPsec), Secure Sockets Layer (SSL) или WWW Distributed Authoring and Versioning (WebDAV). Кроме того, в XP и более поздних версиях можно активизировать защиту EFS для автономных файлов.

EFS - механизм локальной защиты. Он был разработан для шифрования файлов на локальных дисках. Чтобы применить EFS для защиты файлов, сохраненных на дисках удаленных компьютеров, между этими машинами должны существовать доверительные отношения для делегирования полномочий. Пользователи ноутбуков часто применяют EFS для ресурсов файл-сервера. Чтобы применить EFS на сервере, необходимо установить флажок Trust this computer for delegation to any service (Kerberos only) или Trust this computer for delegation to specified services only в учетной записи computer сервера (экран 3).

Можно запретить пользователям применять EFS, заблокировав ее с помощью Group Policy. Следует выбрать контейнер Computer Configuration, щелкнуть правой кнопкой мыши на Windows Settings и выбрать Security Settings, Public Key Policies, Encrypting File System. Затем можно сбросить флажок Allow users to encrypt files using EFS. Активизировать или блокировать EFS можно в отдельных организационных единицах (OU).

Перед использованием EFS необходимо убедиться в совместимости приложений с EFS и EFS API. Если приложения несовместимы, то EFS-защищенные файлы могут быть испорчены или, хуже того, не защищены без соответствующей авторизации. Например, если сохранять и изменять EFS-защищенный файл программой edit.com (16-разрядный исполняемый файл) из состава Windows, то все дополнительные пользователи потеряют доступ к этому файлу. Большинство приложений Microsoft (в том числе Microsoft Office, Notepad и Wordpad) полностью совместимы с EFS.

Если уполномоченный пользователь копирует EFS-защищенные файлы на раздел FAT, то защита EFS будет снята. Неавторизованный пользователь не должен иметь права перемещать или копировать файлы на любые разделы Windows. Неавторизованный пользователь может загрузиться, помимо системы разрешений Windows NTFS, с помощью загрузочного гибкого диска или программы с компакт-диска, которая позволяет монтировать общий каталог NTFS (например, Knoppix, NTFSDOS, загрузочный гибкий диск Peter Nordahl-Hagen). В результате ему удастся скопировать или переместить файл, но если у него нет EFS-ключа авторизованного пользователя, то файл останется зашифрованным.

Оптимальные приемы

Ниже перечислены оптимальные приемы для работы с EFS.

- Определить число и идентифицировать учетные записи DRA.

- Генерировать сертификаты DRA для учетных записей DRA.

- Импортировать сертификаты DRA в Active Directory (AD).

- Экспортировать и удалить частные ключи DRA, сохранив их в двух отдельных, безопасных автономных хранилищах.

- Познакомить конечных пользователей с методами применения и особенностями EFS.

- Периодически тестировать восстановление файлов DRA.

- При необходимости периодически запускать команду Cipher с параметром /u, чтобы обновить ключи FEK для добавленных или удаленных DRA.

EFS - надежный и безопасный метод шифрования файлов и папок в системах Windows 2000 и более поздних. Сетевым администраторам следует построить и активизировать политику DRA и рассказать конечным пользователям о достоинствах и ограничениях EFS.

Роджер Граймз - Редактор Windows IT Pro и консультант по проблемам безопасности. Имеет сертификаты CPA, CISSP, CEH, CHFI, TICSA, MCT, MCSE: Security и Security+.

Одной из мало известных возможностей Windows является шифрованная система Encrypting File System (EFS). Она позволяет быстро зашифровать и поставить пароль на ваши файлы и папки в системе windows, используя собственную учетную запись пользователя. Поскольку файлы или папки были зашифрованы с использованием пароля учетной записи пользователя windows, другие пользователи на вашей системе, включая администратора, не может открыть, изменить или переместить папки, или файлы. Система EFS является полезной, если вы не хотите, чтобы другие пользователи смотрели ваши файлы и папки. Рассмотрим в этом руководстве, как поставить пароль на папку и фалы встроенными средствами windows, без сторонних программ.

Encrypting File System и BitLocker это абсолютно разные системы для шифрования. EFS менее безопасный чем BitLocker. Любой человек знающий пароль от вашей учетной записи, может легко получить доступ к ним. Вы не сможете шифровать целые разделы диска, EFS работает только с файлами и папками, а BitLocker наоборот, только с дисками и флешками.

Как поставить пароль на папку и файлы

Все что вам нужно сделать это установить флажок и создать резервную копию сертификата безопасности. Для начало выберите папку с файлами, на которую хотите поставить пароль с помощью EFS, щелкните правой кнопкой мыши по ней и выберите "свойства ".

- В кладке "общие", нажмите Другие атрибуты.

- В дополнительном окне атрибутов, поставьте галочку Шифровать содержимое для защиты данных .

- Если в папке есть файлы, то вам выскочит следующее окно. Нажмите применить ко всем вложенным папкам и файлам.

- У вас в трее появится папка с восклицательным знаком, нажмите на нее для дальнейшей настройки.

- Создайте копию ключа, выберите вариант "Архивировать сейчас".

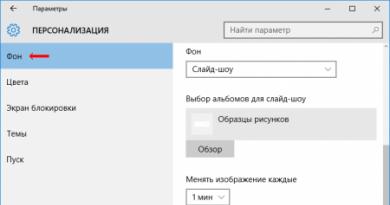

- Выставьте настройки, как на картинке.

- Выделите галочкой "Пароль" и придумайте пароль для вашей папки и файлов.

- Придумайте любое имя вашего сертификата безопасности и выберите любой путь для его хранения.

- Для хранения сертификата я выбрал рабочий стол, в свою очередь сделал его скрытым через свойства папки.

Microsoft Windows XP и шифрованная файловая система (EFS) дает возможность хранить данные на диске в зашифрованном формате, однако при переустановке системы или удалении учетной записи пользователя его зашифрованные данные будут безвозвратно утеряны, если не позаботиться о сохранении сертификата и ключей, создании учетной записи агента восстановления .

Шифрованная файловая система EFS используется для хранения шифрованных файлов на томах файловой системы NTFS 5.0. После того как файл или папка зашифрованы, с ними можно работать так же, как и с другими файлами или папками, т.е. шифрование прозрачно для пользователя, зашифровавшего файл. Это означает, что перед использованием файл не нужно расшифровывать. Можно, как обычно, открыть файл и изменить его.

Работа с EFS аналогична использованию разрешений для файлов и папок. Задача обоих методов — ограничение доступа к данным. Однако разрешения для файлов и папок не защитят вас, если злоумышленник получит физический доступ к вашим данным, например, подключит ваш жесткий диск к другому компьютеру или загрузится с помощью другой операционной системы, имеющей доступ к томам NTFS. При попытке же открыть или скопировать зашифрованный файл или папку он получит исчерпывающий ответ: «Нет доступа».

Шифрование и расшифровывание файлов выполняется путем установки атрибута файла или папки Свойства папки или файла > Общие > Другие > Шифровать содержимое для защиты данных (рис. 1).

Как только мы зашифруем какую-нибудь папку или файл, Windows создаст для нас сертификат и связанную с ним пару ключей (открытый и секретный ключ), на основании которых будет происходить шифрование и дешифрование файлов. Сертификат — цифровой документ, используемый для проверки подлинности и безопасной передачи данных в общедоступных сетях (Интернет, Интранет, Экстранет), он связывает открытый ключ с объектом, содержащим соответствующий закрытый ключ.

Наша задача — провести резервное копирование ключей. Это можно сделать с помощью оснастки консоли управления Сертификаты . По умолчанию при установке системы она отсутствует, поэтому мы ее добавим, проделав ряд шагов.

Нажмите кнопку Пуск , выберите команду Выполнить , введите mmc и нажмите кнопку OK . В меню Консоль выберите команду Добавить или удалить оснастку и нажмите кнопку Добавить. В поле Оснастка дважды щелкните Сертификаты . Далее установите флажок Моей учетной записи пользователя и нажмите кнопку Готово . В меню Консоль > Параметры установите режим консоли Пользовательский — огр. доступ, одно окно , нажмите Применить. Теперь консоль готова к работе (рис. 2).

Если вы уже зашифровали какой-нибудь файл или папку, то в Корень консоли > Сертификаты-текущий пользователь > Личные >Сертификаты вы должны увидеть сертификат, который связан с секретным ключом и который нам нужно экспортировать в файл. Перейдем к нему и вызовем контекстное меню, выберем Все задачи , а потом Экспорт . На предложение Экспортировать закрытый ключ вместе с сертификатом ответим «Да », формат файла оставим без изменений, введем пароль, знание которого нам будет нужно для обратной процедуры — импорта сертификата. Полученный файл с расширением.pfx необходимо спрятать, так как любой пользователь, который импортирует данный сертификат для своей учетной записи, получит доступ к вашим файлам, конечно, если узнает или угадает пароль, необходимый для импорта сертификата.

Рекомендуется использовать шифрование на уровне папки. Если шифруется папка, все файлы и подпапки, созданные в зашифрованной директории, автоматически шифруются. Эта процедура позволяет создавать зашифрованные файлы, данные которых никогда не появятся на диске в виде обычного текста — даже временные файлы, создаваемые программами в процессе редактирования, также будут зашифрованы.

При работе с зашифрованными файлами и папками следует учитывать ряд моментов.

Могут быть зашифрованы только файлы и папки, находящиеся на томах NTFS. Сжатые файлы и папки не могут быть зашифрованы. Если шифрование выполняется для сжатого файла или папки, файл или папка преобразуются к состоянию без сжатия.

Зашифрованные файлы могут стать расшифрованными, если файл копируется или перемещается на том, не являющийся томом NTFS. При перемещении незашифрованных файлов в зашифрованную папку они автоматически шифруются в новой папке, однако обратная операция не приведет к автоматической расшифровке файлов, файлы необходимо явно расшифровать. Не могут быть зашифрованы файлы с атрибутом Системный и файлы в системном каталоге. Шифрование папки или файла не защищает их от удаления — любой пользователь, имеющий права на удаление, может удалить зашифрованные папки или файлы. По этой причине рекомендуется использование EFS в комбинации с разрешениями системы NTFS. Могут быть зашифрованы или расшифрованы файлы и папки на удаленном компьютере, для которого разрешено удаленное шифрование. Однако если зашифрованный файл открывается по сети, передаваемые при этом по сети данные не будут зашифрованы. Для шифрования данных, передаваемых по сети, должны использоваться другие протоколы, например SSL/TLS или IPSec.

Теперь давайте рассмотрим процесс шифрования в Microsoft Windows XP на более низком уровне, чтобы обезопасить себя от издержек шифрования, а именно — потери данных.

Для начала вспомним две основные криптографические системы. Наиболее простая — шифрование с использованием секретного (симметричного) ключа, т.е. для шифровки и расшифровки данных используется один и тот же ключ. Преимущества: высокая скорость шифрования; недостатки: проблема передачи секретного ключа, а именно возможность его перехвата. Представители: DES, 3DES, DESX, AES. Отличие шифрования с открытым ключом (асимметричное шифрование) заключается в том, что данные шифруются одним ключом, а расшифровываются другим, с помощью одного и того же ключа нельзя осуществить обратное преобразование. Эта технология шифрования предполагает, что каждый пользователь имеет в своем распоряжении пару ключей — открытый ключ (public key) и личный или закрытый ключ (private key). Таким образом, свободно распространяя открытый ключ, вы предоставляете другим пользователям возможность шифровать свои сообщения, направленные вам, которые сможете расшифровать только вы. Если открытый ключ и попадет в «плохие руки», то он не даст возможности определить секретный ключ и расшифровать данные. Отсюда и основное преимущество систем с открытым ключом: не нужно передавать секретный ключ, однако есть и недостаток — низкая скорость шифрования. Представители: RSA, алгоритм Эль-Гамаля, алгоритм Диффи-Хелмана.

В EFS для шифрования используются все преимущества вышеперечисленных систем. Данные шифруются с помощью симметричного алгоритма с применением ключа шифрования файла (File Encryption Key, FEK). FEK — сгенерированный EFS случайным образом ключ. На следующем этапе FEK шифруется с помощью открытого ключа пользователя и сохраняется в пределах атрибута, называемого полем расшифровки данных (Data Decryption Field, DDF) непосредственно внутри самого файла. Кроме того, EFS шифрует FEK, используя открытый ключ агента восстановления, и помещает его в атрибут Data Recovery Field — DRF. DRF может содержать данные для множества агентов восстановления.

Кто же такой этот загадочный агент восстановления? Агент восстановления данных (Data Recovery Agent, DRA) — пользователь, который имеет доступ ко всем зашифрованным данным других пользователей. Это актуально в случае утраты пользователями ключей или других непредвиденных ситуациях. Агентом восстановления данных назначается обычно администратор. Для создания агента восстановления нужно сначала создать сертификат восстановления данных и определить политику восстановления, а затем назначить одного из пользователей таким агентом. Политика восстановления играет важную роль в системе шифрования Windows XP, она определяет агентов восстановления, а их отсутствие или удаление политики вообще запрещает использование пользователями шифрования.

Чтобы настроить политику восстановления, необходимо запустить консоль Пуск > Настройка > Панель управления > Администрирование >Локальная политика безопасности , в которой перейти к пункту Политики открытого ключа > Файловые системы EFS (рис. 3). По умолчанию политика восстановления такова, что права агента восстановления принадлежат администратору. Если сертификат агента восстановления по умолчанию удален, а другого агента в политике нет, компьютер будет иметь пустую политику восстановления. Пустая политика восстановления означает, что агента восстановления не существует. Это отключает EFS, следовательно, запрещает пользователям шифровать файлы на этом компьютере. Мы можем создать учетную запись администратора с помощью агента восстановления и провести для надежности операцию экспорта его ключа, а можем создать новый сертификат восстановления и назначить другого пользователя в качестве агента.

Чтобы создать сертификат восстановления, необходимо воспользоваться утилитой командной строки cipher, которая предназначена для управления шифрованием (подробную информацию об этой утилите можно прочитать в справке операционной системы). Нужно войти в систему с полномочиями администратора, ввести в командной строке:

cipher /R: имя файла сертификата

Далее введите пароль, который понадобится в случае импортирования. Файлы сертификата имеют расширение.pfx (содержит сертификат и связанный с ним открытый и закрытый ключ) или.cer (сертификат и связанный с ним открытый ключ) и указанное вами имя. Эти файлы позволяют любому пользователю системы стать агентом восстановления, поэтому наша задача — сохранить их в надежном месте, а главное, не забыть добавить сертификат агента восстановления в политику открытого ключа.

Чтобы создать этого самого агента, необходимо проделать следующие шаги: войти в систему под учетной записью, которая должна стать агентом восстановления данных; в консоли Сертификаты перейдите в раздел Сертификаты - Текущий пользователь > Личные > Сертификаты ; далее Действие >Все задачи > Импорт для запуска мастера импорта сертификатов , затем проведите импорт сертификата восстановления. Причем учтите: чтобы расшифровывать файлы, необходимо импортировать закрытый ключ, поэтому при выборе файла для импорта используйте файл .pfx .

Часто недостатком шифрования с помощью EFS считают невозможность транспортировки зашифрованных данных, т.е. записать данные на «болванку», не потеряв их секретность, не удастся. Но это не совсем так — действительно, просто записать их нельзя, но можно воспользоваться программой архивации для Windows XP — NTBackup , в этом случае данные будут скопированы на указанный носитель без дешифрования, причем носитель может не поддерживать NTFS 5.0. После восстановления зашифрованные данные остаются в зашифрованном виде.

И еще несколько советов. Всегда включайте шифрование для папок, так как это защитит временные файлы. Экспортируйте закрытый ключ учетной записи агента восстановления, сохраните его в надежном месте, после чего удалите с компьютера. При смене политик восстановления не спешите удалять старые сертификаты, пока не будете уверены, что все файлы, зашифрованные с помощью этих сертификатов, не будут обновлены.

Помните: «неправильное» шифрование может принести больше вреда, чем пользы!

Страница 1 из 5

Шифрующая файловая система это тесно интегрированная с NTFS служба, располагающаяся в ядре Windows 2000. Ее назначение: защита данных, хранящихся на диске, от несанкционированного доступа путем их шифрования. Появление этой службы не случайно, и ожидалось давно. Дело в том, что существующие на сегодняшний день файловые системы не обеспечивают необходимую защиту данных от несанкционированного доступа. Внимательный читатель может возразить мне: а как же Windows NT с ее NTFS? Ведь NTFS обеспечивает разграничение доступа и защиту данных от несанкционированного доступа! Да, это правда. Но как быть в том случае, когда доступ к разделу NTFS осуществляется не с помощью средств операционной системы Windows NT, а напрямую, на физическом уровне? Ведь это сравнительно легко реализовать, например, загрузившись с дискеты и запустив специальную программу: например, весьма распространенную ntfsdos. В качестве более изощренного примера можно указать продукт NTFS98, который можно скачать

(незарегистрированная версия позволяет читать тома NTFS из под Windows98, зарегистрированная версия позволяет к тому же производить запись на такие тома). Конечно, можно предусмотреть такую возможность, и задать пароль на запуск системы, однако практика показывает, что такая защита малоэффективна, особенно в том случае, когда за одним компьютером работают сразу несколько пользователей. А если злоумышленник может извлечь жесткий диск из компьютера, то здесь уже не помогут никакие пароли. Подключив диск к другому компьютеру, его содержимое можно будет прочитать с такой же легкостью, что и эту статью. Таким образом, злоумышленник свободно может овладеть конфиденциальной информацией, которая хранится на жестком диске.

Единственный способ защиты от физического чтения данных это шифрование файлов. Простейший случай такого шифрования - архивирование файла с паролем. Однако здесь есть ряд серьезных недостатков. Во-первых, пользователю требуется каждый раз вручную шифровать и дешифровать (то есть, в нашем случае архивировать и разархивировать) данные перед началом и после окончания работы, что уже само по себе уменьшает защищенность данных. Пользователь может забыть зашифровать (заархивировать) файл после окончания работы, или (еще более банально) просто оставить на диске копию файла. Во-вторых, пароли, придуманные пользователем, как правило, легко угадываются. В любом случае, существует достаточное количество утилит, позволяющих распаковывать архивы, защищенные паролем. Как правило, такие утилиты осуществляют подбор пароля путем перебора слов, записанных в словаре.

Система EFS была разработана с целью преодоления этих недостатков. Ниже мы рассмотрим более подробно детали технологии шифрования, взаимодействие EFS с пользователем и способы восстановления данных, познакомимся с теорией и реализацией EFS в Windows 2000, а также рассмотрим пример шифрования каталога при помощи EFS.

Технология шифрования

EFS использует архитектуру Windows CryptoAPI. В ее основе лежит технология шифрования с открытым ключом. Для шифрования каждого файла случайным образом генерируется ключ шифрования файла. При этом для шифрования файла может применяться любой симметричный алгоритм шифрования. В настоящее же время в EFS используется один алгоритм, это DESX, являющийся специальной модификацией широко распространенного стандарта DES.

Ключи шифрования EFS хранятся в резидентном пуле памяти (сама EFS расположена в ядре Windows 2000), что исключает несанкционированный доступ к ним через файл подкачки.

Взаимодействие с пользователем

По умолчанию EFS сконфигурирована таким образом, что пользователь может сразу начать использовать шифрование файлов. Операция шифрования и обратная поддерживаются для файлов и каталогов. В том случае, если шифруется каталог, автоматически шифруются все файлы и подкаталоги этого каталога. Необходимо отметить, что если зашифрованный файл перемещается или переименовывается из зашифрованного каталога в незашифрованный, то он все равно остается зашифрованным. Операции шифрования/дешифрования можно выполнить двумя различными способами - используя Windows Explorer или консольную утилиту Cipher.

Для того чтобы зашифровать каталог из Windows Explorer, пользователю нужно просто выбрать один или несколько каталогов и установить флажок шифрования в окне расширенных свойств каталога. Все создаваемые позже файлы и подкаталоги в этом каталоге будут также зашифрованы. Таким образом, зашифровать файл можно, просто скопировав (или перенеся) его в "зашифрованный" каталог.

Зашифрованные файлы хранятся на диске в зашифрованном виде. При чтении файла данные автоматически расшифровываются, а при записи - автоматически шифруются. Пользователь может работать с зашифрованными файлами так же, как и с обычными файлами, то есть открывать и редактировать в текстовом редакторе Microsoft Word документы, редактировать рисунки в Adobe Photoshop или графическом редакторе Paint, и так далее.

Необходимо отметить, что ни в коем случае нельзя шифровать файлы, которые используются при запуске системы - в это время личный ключ пользователя, при помощи которого производится дешифровка, еще недоступен. Это может привести к невозможности запуска системы! В EFS предусмотрена простая защита от таких ситуаций: файлы с атрибутом "системный" не шифруются. Однако будьте внимательны: это может создать "дыру" в системе безопасности! Проверяйте, не установлен ли атрибут файла "системный" для того, чтобы убедиться, что файл действительно будет зашифрован.

Важно также помнить о том, что зашифрованные файлы не могут быть сжаты средствами Windows 2000 и наоборот. Иными словами, если каталог сжат, его содержимое не может быть зашифровано, а если содержимое каталога зашифровано, то он не может быть сжат.

В том случае, если потребуется дешифровка данных, необходимо просто снять флажки шифрования у выбранных каталогов в Windows Explorer, и файлы и подкаталоги автоматически будут дешифрованы. Следует отметить, что эта операция обычно не требуется, так как EFS обеспечивает "прозрачную" работу с зашифрованными данными для пользователя.