Сложно ли стать хакером. ][-гайд: выбери оптимальный язык программирования для своих задач. Даже простые инструкции требуют знаний

Изначально хакерами называли высококвалифицированных специалистов с обширными знаниями и навыками в программировании и информационных технологиях. Однако с тех пор репутация хакеров была изрядно подпорчена образами хакеров-злодеев из голливудских фильмов. На самом деле многие компании и сегодня нанимают хакеров для исследования безопасности систем и обнаружения уязвимостей. Такие хакеры четко определяют для себя границы дозволенного, получая в награду хорошую зарплату и уважение коллег. Если у вас есть желание поближе ознакомиться с предметом и, возможно, самому изучить искусство хакинга, то эта статья для вас!

Шаги

Часть 1

Перед тем как начатьЧасть 2

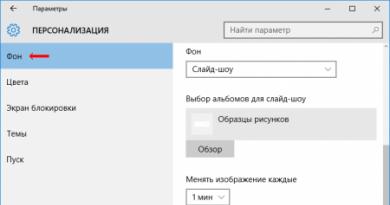

Взлом системы- Как вариант, если у вас Windows 10 с обновлением Fall Creators Update или более поздним, найдите *nix-терминал в магазине приложений для Windows. Благодаря WSL (Windows Subsystem for Linux - слой совместимости для запуска Linux-приложений) на Windows можно эмулировать команды Linux в *nix-терминале.

-

Для начала позаботьтесь о безопасности своей системы. Для этого вам следует изучить все известные на сегодня методы защиты. Начните с основ - однако учтите, что у вас должно быть разрешение на взлом: взламывайте собственные ресурсы, либо запросите письменное разрешение на взлом, либо создайте собственную лабораторию с виртуальными машинами. Взлом системы, независимо от ее контента, незаконен и НАВЕРНЯКА приведет к неприятностям.

Протестируйте цель. Проверьте доступность сервера. Для этого подойдет тест утилитой ping, входящий в состав всех основных операционных систем. Однако не стоит на сто процентов доверять данному тесту, - он действует через ICMP-протокол, который иногда может быть отключен излишне осторожным сисадмином.

Определите операционную систему (ОС). Запустите сканер портов, к примеру, nmap, и направьте его на атакуемую систему. В результатах сканирования вы увидите список открытых портов цели, информацию об установленной ОС и, возможно, используемый фаервол (межсетевой экран) или роутер. Эта информация необходима для того, чтобы начать планировать последующие действия. Для определения ОС запустите сканирование в nmap, установив опцию –O.

Найдите открытые порты в системе. Часто используемые порты, такие как FTP(21) и HTTP(80), зачастую надежно защищены, и не поддаются известным на сегодняшний день эксплойтам.

- Поищите среди других TCP- и UDP-портов, по неосторожности оставленных открытыми местным сисадмином. К примеру, порт Telnet(23) или используемые для игр по сети UDP-порты.

- Открытый 22 TCP-порт в большинстве случаев означает, что на нем запущен сервис SSH (Secure Shell), который можно попробовать взломать брутом (полным перебором возможных паролей).

-

Взломайте пароль. Есть несколько способов получить доступ к паролю, включая брутфорс. Метод брутфорс (англ. brute force - грубая сила) состоит в переборе всех возможных вариантов пароля.

- В последнее время применяется практика использования более сложных паролей, что заметно усложняет процедуру брута. Хотя и технология самого брута не стоит на месте.

- Большинство алгоритмов хеширования имеют уязвимости, которые вы можете использовать, чтобы значительно увеличить скорость взлома.

- С недавнего времени для взлома стали использоваться вычислительные мощности видеокарт, что дает очень существенный прирост в скорости (до тысяч раз).

- Для ускорения процедуры взлома можно использовать так называемые радужные таблицы. Заметьте, что начинать взлом пароля стоит только в том случае, если у вас имеется его хеш.

- А вот пытаться перебрать пароли, пытаясь авторизоваться в системе с каждым из них - далеко не лучшая идея. Такой деятельность быстро обнаруживается, оставляет много следов в системных логах и требует огромного количества времени для успешного завершения.

- Помните, что взлом пароля - далеко не единственный способ получить доступ к системе.

- Добейтесь прав суперпользователя. Для этого вам необходимо получить права доступа root на UNIX подобных ОС или права администратора в Windows.

-

Получите права суперпользователя (администратора). В большинстве случаев информация, к которой вы хотите получить доступ, будет защищена от посторонних, и для того чтобы обойти этот барьер, вам потребуются определенные права. Для получения доступа ко всем файлам и процессам без исключения нужны права суперпользователя, аккаунт имеющий такие же привилегии как root в Linux и BSD.

- Для роутеров потребуется аккаунт администратора с именем пользователя «admin» или «administrator» по умолчанию.

- Для Windows систем также потребуется доступ к аккаунту с правами администратора.

- Другими словами, простое подключение к системе еще не дает вам доступ ко всем локальным файлам и процессам, - для этого вам потребуются права суперпользователя (root или администратора).

-

Используйте различные уловки. Существует множеством методов получения доступу к правам суперпользователя. Один из популярных способов - переполнение буфера , при котором появляется возможность записывать в стек памяти исполняемого процесса код с командами, которые в свою очередь будут выполнены с правами пользователя, запустившего процесс.

- В UNIX подобных ОС уязвимый процесс должен быть запущен с установленным suid битом.

- Помните, что для использования данного способа необходимо найти на атакуемой системе запущенный процесс с уязвимостью или написать такую программу самому и затем каким-то образом добиться ее исполнения с аккаунта суперпользователя.

-

Создайте бэкдор. Если вам удалось получить доступ к системе, позаботьтесь о том, чтобы для получения доступа в следующий раз вам не пришлось все проделывать заново. Для этого необходимо установить бэкдор (программу-взломщик) в одной из системных служб, к примеру, на SSH сервере. Помните, что такой бэкдор может быть снесен при очередном обновлении системы. Хакеры-виртуозы в таких случаях дописывают код в компилятор, что позволяет автоматически создавать бэкдоры и уязвимости в любой скомпилированной программе.

Заметайте следы. Постарайтесь все делать так, чтобы у администратора атакованной системы не возникло никаких подозрений. Не меняйте содержимое веб-сайта (если вы атакуете веб-сайт), и не создавайте ненужных файлов. Также не создавайте никаких дополнительных аккаунтов. Совершайте все действия максимально быстро. Если вы пропатчили SSH-сервер, убедитесь, что ваш пароль сохранен в хард коде. То есть в случае использования этого пароля посторонними для входа в систему, сервер не должен выдавать никакой важной и/или компрометирующей информации.

Используйте *nix-терминал для ввода команд. Cygwin поможет вам получить доступ к терминалу, если вы используете Windows. Если говорить в частности об Nmap , то он запускается на Windows без установки Cygwin; для его функционирования требуется WinPCap . Однако, его производительность на Windows существенно снижена из-за нехватки «сырых» (низкоуровневых) сокетов. В общем, лучше использовать системы Linux или BSD, так как они более гибкие, надежные и безопасные.

- Помните, что для того, чтобы стать лучшим, необходимо пытаться атаковать только наиболее защищенные системы. Не стоит также страдать завышенным самомнением, считая себя самым большим профессионалом. Просто поставьте себе цель совершенствоваться каждый день. Если вы не узнали сегодня ничего нового или не отточили уже приобретенные навыки, то считайте, что день прожит зря. Все в ваших руках. Главное, полностью посвятить себя делу, безо всяких полумер и поблажек.

- Не все хакеры одинаковы. Есть такие, которых интересует только прибыль, другие же руководствуются совсем другим: жаждой информации и знаний, но, к сожалению, даже они порой переступают закон.

- Будучи новичком, не пытайтесь взломать указанным ваше способом системы крупных корпораций или государственных структур. Учтите, что люди, отвечающие за безопасность таких систем, скорее всего, разбираются в предмете намного лучше вас. К слову, в некоторых случаях даже после обнаружения вторжения в систему они не будут реагировать незамедлительно, а подождут, пока хакер не наследит достаточно, чтобы его поймать. То есть, когда хакер чувствует себя в безопасности после взлома и продолжает исследовать систему на пример прочих уязвимостей, тем временем его могут заманивать в ловушку.

- Читайте книги по компьютерным сетям и TCP/IP.

- Помните, что для того чтобы стать хакером, необходимо поставить себе цель стать лучшим из лучших. Другие же, более приземленные, цели, как взлом какой-нибудь системы, разработка и продажа эксплойтов на черном рынке, или же получение хорошей работы и помощь компаниям в обеспечении информационной безопасности, не сделают вас хакером.

- Хакеры создали интернет, разработали Linux и продолжают работать над открытым программным обеспечением. Очевидно, что для того, чтобы стать профессиональном хакером требуются обширнейшие познания и отточенные до совершенства специальные навыки.

- Не смотря на то, что имеется большое количество легальных способов оттачивать свои навыки, вы никогда не сможете стать выдающимся профессионалом без опыта атак на реальные системы, и чем лучше они будут защищены, тем больше будет у вас шансов чему-то научиться. Поэтому необходимо всегда помнить, что даже если у вас нет никаких злых намерений, и вы ломаете системы в целях самообразования, вы вряд ли сможете доказать это, когда вас поймают.

- Практикуйтесь - сначала попробуйте взломать собственный компьютер.

Предупреждения

- Если вы не хотите утратить авторитет в хакер-сообществах или даже быть изгнанными их них, не помогайте никому патчить программы и системы, так как это не приветствуется. Также не стоит выкладывать в открытый доступ созданные другими хакерами эксплойты, иначе вы рискуете нажить себе опасных врагов.

- При зачистке следов не удаляйте логи полностью - это точно вызовет подозрение. Лучше будет, если вы просто очистите лог только от записей о вашей деятельности в системе. Другой вопрос: что делать если где-то имеются резервные копии логов? Ведь в этом случае достаточно лишь будет сравнить их с оригиналами, чтобы обнаружить следы атаки. Поэтому, всегда рассматривайте все варианты заметания следов, возможно, лучшим выходом будет удалять случайные записи вместе с теми, которые остались после вашего вторжения.

- Взлом чужой системы зачастую незаконен. Поэтому его следует производить, только если у вас имеется разрешение владельца, или же вы считаете себя супер-хакером и на все сто уверены в себе

- Любая информация, представленная в данной статье, должна использоваться лишь в образовательных целях и не содержит никаких призывов к нарушению закона. Невыполнение данной рекомендации может привести вас к уголовной или административной ответственности.

- Не стоит расслабляться, если у вас получилось слишком легко взломать систему или вы нашли какую-нибудь «детскую» уязвимость. Вполне возможно, что это ловушка от администратора, так называемый .

- Помните, что взлом систем - это не развлечение и не способ весело провести время. Это серьезное занятие, к которому следует подходить со всей ответственностью.

- Если у вас есть хоть малейшие сомнения в своих способностях, воздержитесь от попыток взлома систем крупных корпораций или государственных и военных структур. Даже если установленные на них системы безопасности не слишком эффективны, они без сомнений сделают все возможное, чтобы поймать любого хакера в случае его успеха.

Как стать хакером с нуля? – именно этот вопрос я очень часто вижу на разных тематических порталах и форумах, и сейчас попробую дать на него развернутый ответ. В основном, этим интересуются абсолютные новички, или выражаясь более понятно «чайники». Наслышавшись, о разных подвигах Анонимусов , AntiSec, LulzSec, многие ребята тоже хотят познакомиться с этой культурой, стать ее частью, получить знания, умения…

Желание очень похвальное. Но вот все ли они понимают смысл и значение слова Хакер ? Очень часто, спрашивая у людей, не интересующихся этой тематикой, можно получить один ответ, что это человек, который занимается созданием вредоносных программ, кардингом кредитных карт, фишингом, рассылкой спама, подбором паролей и еще многим, многим другим.

Но, они и не знают, что такого человека хакером называть вовсе нельзя, он является всего лишь обычным взломщиком или крекером (от англ. crack – взлом), по сути, обычным преступником, который заслуживает наказания по всей строгости закона.

Итак, кого же можно назвать хакером ? Википедия дает определение, что это человек, обладающий доскональными знаниями в области IT и компьютеров. Но такой подход слишком уж однобок на мой взгляд, ведь даже Эрик Рэймонд в оригинальном тексте «Как стать хакером» (обязательно к прочтению, в поиск) не дает точного определения.

На мой скромный взгляд, хакер — это в первую очередь творец, созидатель, стремящийся к знаниям, самосовершенствованию, стремящийся выжать из себя и своего железа максимально возможное. Вот и все отличие от обычного смертного, а также множества идиотов причисляющих себя к хакерам.

И все же, как становятся хакерами с нуля? Что нужно для этого сделать?

1. Достань один из вариантов Linux, и научитесь использовать ПК на полную катушку.

Уже почти каждый человек в нашей стране, имеет свой персональный компьютер, а то и два. Первый шаг будущего хакера — это раздобыть дистрибутив Linux или одной из версий BSD , и установить ее на своём персональном компьютере.

Согласен, в нашем мире есть и много других операционных систем. Но распространяют их в скомпилированных машинных кодах, а эти коды вы легко не изучите, а уж тем более не модифицируете. Учиться хакерству на машинах, которые работают под Windows — это почти также глупо , как учиться танцевать, будучи загипсованным от головы до пяток.

2. Научитесь использовать Интернет и писать на HTML.

Web — это гигантская хакерская игрушка, которая даже по словам политиков, изменяет мир. Даже по этой одной причине, вы должны научиться работать с Web, хотя существуют и масса других весомых причин.

Просто научиться управлять обозревателем для вас будет не достаточно (это умеет каждый), вы кроме всего этого обязаны научиться писать на HTML (с связке с CSS), языке разметки всех документов Web. Впрочем, если вы еще вовсе не умеете программировать, то написание HTML кода поможет вашему мышлению научиться некоторым очень полезным привычкам. Поэтому, рекомендую вам сделать свою первую домашнюю страницу . Также изучите XHTML, который разработан более аккуратно, чем обычный классический HTML.

3. Чтобы стать хакером с нуля, вам обязательно нужно научиться программировать.

Это вовсе не так сложно, как кажется непосвященному человеку. Стоит лишь начать. А сделать это лучше с языка программирования Python. Он достаточно прост, но его синтаксис довольно строг, а глубокое понимание основ сэкономит колоссальное количество времени при изучении следующих языков программирования.

Ведь одним лишь Python дело не ограничится. Обязательными к изучению являются также Java, C и C++.

Цель этого обучения — глубокое понимание процессов происходящих в компьютере . Поверхностных знаний не достаточно, ибо довольно скоро они станут существенным ограничением в хакерской деятельности.

4. Изучите английский язык.

Все просто: чем быстрее вы этим займетесь, тем лучше, ведь английский — базовый язык более продвинутой части хакерского сообщества. Не секрет, что постсовок и его обитатели отличаются некой инертностью, а нам необходимо быть на острие технических разработок и инноваций, которые к сожалению по большей части происходят за рубежом. Тут уж никуда не деться…

На этом пожалуй я остановлюсь, а вы не забудьте прочитать Эрика Реймонда.

Вряд ли вы 20 лет сидели спокойно в своей комнате, хорошо учились, во всём слушались родителей, никогда никого не обманывали, в жизни своей ничего чужого не брали, а потом, бац, и захотелось стать кибервзломщиком. Скорее всего в вас уже это живёт: вас легко увлечь поиском оригинального решения, вы впитываете компьютерные знания словно губка, терпеть не можете руководства, доверяете лишь собственному методу проб и ошибок, а профессиональная литература лишь один из помощников. И вот сейчас в вашей голове начало прорастать зерно истины, желание встать по ту сторону закона. Не денег ради, исключительно из любопытства. С чего начать?

Выучить язык

Раз вы решили стать хакером, то наверняка вы в совершенстве знаете английский язык. Если же нет, то любая ваша дальнейшая задача усложняется вдвое — сперва со словарём будете искать, что именно вы взламываете, а лишь потом искать пути — опять со словарём. Кроме того, если карьера пойдёт в гору, то неплохо знать базовую часть некоторых других языков — испанского, немецкого, французского. И в жизни пригодится, и в работе не помешает. Разработчики тоже иногда попадаются несведущие.

Выбрать специализацию

Как и в любом другом увлечении, важно в кратчайшие сроки определиться со специализацией. Нет, безусловно сперва надо начать с изучения оболочки прикладного железа — приложений и операционных систем, потом переходить на более масштабный уровень. Главное помнить, что видов атак и приёмов взлома десятки: на освоение всего на приличном уровне уйдут годы. Потому если вы амбициозны и хотите не просто попробовать, а добиться серьёзных успехов — определяйтесь с областью работ и развивайте навыки в этом направлении. При должном упорстве уже через полгода на вашем счету будет первый существенный скальп.

Прочитать литературу

Несмотря на то, что хороший хакер отличается тем, что все свои знания получает эмпирическим путем, было бы глупо пытаться превзойти многолетние наработки в области безопасности, не используя чужой опыт. Вот с чего следует начать свой литературный экскурс: «Искусство обмана» , «Hacking: the Art of Exploitation» , «The Basics of Hacking and Penetration Testing: Ethical Hacking and Penetration Testing» , «Metasploit: The Penetration Tester"s Guide» . После их освоения у вас, как минимум, больше не возникнет глупых вопросов из разряда «куда идти» и «что делать».

Никого не слушать

Вся суть деятельности хакера заключается скорее в исследовательской деятельности, нежели вредительской. Поэтому если у вас есть своя голова на плечах, никогда не воспринимайте чужую критику всерьёз, не верьте в существование «правильного» пути и не поддавайтесь на провокации. Если уж хакерам не заниматься тем, что нравится, то кому тогда?

Соблюдать ритм

Как бы лихо вас не затянуло новое увлечение, не спешите лезть в серьёзные проекты. Постепенно изучайте выбранное дело, учитесь не только разрушать, но и создавать. И уж конечно постарайтесь сразу убить в себе желание взломать что-нибудь большое и известное. Это чревато не только возможностью уткнуться в непреодолимую стену, но и получением вполне реального срока.

Бросать вызовы

Вместе с тем не спешите почивать на лаврах первых успехов. В то время, как люди по ту сторону работают над созданием всё более и более идеальной защиты, ваша задача идти в ногу со временем и искать в ней изъяны и закономерности. Никто не призывает сразу срывать куш на конкурсе Pwnium , но всерьёз задуматься о подобном, а главное стремиться к этому необходимо.

Найти подходящую работу

Чтобы поймать преступника, надо мыслить, как он. Чтобы обойти построенную защиту, надо попасть в коллектив, который её создаёт. Это здорово поможет ускорить профессиональный рост, отчасти монетизировать своё увлечение, да и вообще возможно заставит задуматься о правильности выбранной стороны.

Впрочем, есть и альтернативный универсальный вариант — просто смените род деятельности. С одной стороны, так вы будете подходить к любимому делу с большим энтузиазмом и свежей головой, с другой — не выпадете из социума. Ведь даже у самых злостных хакеров должна быть личная жизнь.

Перестать бояться

Да и вообще, достаточно потратить хотя бы 10 секунд в любом поисковике, чтобы осознать — в мире существует огромное количество способов (конкурсы, соревнования, работа), позволяющих хорошенько размять мозг и при этом заработать. Сегодня защита информации, в буквальном смысле, международная проблема, связанная, в том числе, с главной угрозой человечества — терроризмом. Поэтому если ваш пытливый ум желает, а главное может что-нибудь взломать, но критически боится получить за это наказание, огромное количество IT-компаний будут готовы с вами посотрудничать.

Первыми хакерами можно считать ту небольшую группу людей, состоящую из опытных программистов и сетевых чародеев, которые несколько десятилетий назад стояли у истоков создания ранних микрокомпьютеров и участвовали в экспериментах ARPAnet. Взлом компьютеров и телефонных сетей стал признаком хакерской культуры, которая на самом деле куда более сложная и не ограничивается только взломами. Как приобщиться к этому сообществу, приобрести необходимые навыки, научиться мыслить как хакер и заслужить уважение и репутацию в этой среде, вы узнаете из этой статьи.

Шаги

Часть 1

Приобретение базовых навыков- Если вы новичок, то попытайтесь найти разрабатываемую программу, которая вам интересна, и станьте хорошим бета-тестером. Существует вполне естественный путь продвижения от помощи в тестировании программ к помощи в их отладке и далее к помощи их модификации. Вы многому научитесь таким способом и породите добрую карму в отношениях с людьми, которые помогут вам впоследствии.

-

Публикуйте полезную информацию. Еще одна хорошая вещь - отбирать и накапливать полезную и интересную информацию на веб-страницах или документов типа ЧаВО (FAQ или «часто задаваемые вопросы и ответы») и делать их общедоступными. Ведущие основных технических ЧаВО почти столь же уважаемы, как и авторы программ с открытым исходом кодом.

Помогайте поддерживать работу инфраструктуры. Хакерская культура (и инженерная разработка интернета) основана на добровольцах. Имеется масса необходимой, но не особо эффективной работы, которую нужно делать, чтобы поддерживать процесс: администрирование рассылочных листов, модерация новостных групп, управление большими архивами программного обеспечения, разработка RFC и других технических стандартов. Люди, хорошо делающие такого рода вещи, глубоко уважаемы, поскольку каждый знает, что подобная работа требует кучу времени и не так забавна как игры с кодами. Это работа свидетельствует о самоотверженности.

-

Служите самой хакерской культуре. Наконец, вы можете служить и распространять саму культуру. Но этим не стоит заниматься до тех пор, пока вы не поваритесь в этом достаточное время и не станете хорошо известны благодаря одной из четырех первых вещей. В хакерской культуре нет явных лидеров, но здесь есть «культурные герои», «племенные старейшины», историки и ораторы. Когда вы достаточно долго поживете в этих траншеях, то сможете вырасти в одного их таких людей.

- Но остерегайтесь: хакеры настороженно относятся к своим крикливым племенным старейшинам, так что видимое достижение такого рода славы таит в себе опасность. Вместо того, чтобы стремиться к этому, вам лучше как бы не заботиться об этом и тогда все придет само, а уж затем можно стать скромным и милостивым в своем статусе.

Перейдите на операционную систему, подобную Unix, например на Linux . Unix - популярная операционная система, часто используемая для серверов и давшая толчок развитию интернета. Хотя можно пользоваться интернетом и не зная Unix, но нельзя быть интернет-хакером, не понимая Unix. По этой самой причине сегодняшняя хакерская культура является весьма сильно Unix-сконцентрированной. Unix, подобно Linux, можно использовать наряду с Windows на одном компьютере. Скачайте Linux или попросите кого-нибудь из пользователей Linux помочь вам с установкой системы.

Помогайте тестировать и отлаживать программы с открытым исходным кодом. Почитаемы также те, кто тестирует и отлаживает программы с открытым исходным кодом. В этом несовершенном мире мы неизбежно затрачиваем самую бо́льшую часть времени разработки программы на фазу отладки. Именно поэтому любой думающий автор программ с открытым кодом скажет вам, что хорошие бета-тестеры (знающие, как внятно описать симптомы, хорошо локализующие проблемы, способные исправлять опечатки и применяющие несколько простых диагностических подпрограмм) ценятся на вес золота.

- Некоторые компании нанимают хакеров, чтобы те проверяли, насколько безопасна их система. Так что на этом можно неплохо заработать!

- Старайтесь не попасться и не занимайтесь взломом.

- Хорошо пишите на родном языке. Согласно распространенному стереотипу, программисты не очень грамотные, но на самом деле многие хакеры - очень даже хорошо владеют языком.

- Lisp стоит выучить ради тех глубоких просвещенных познаний, которые вы обретете, когда наконец его освоите. Эти познания сделают вас прекрасным программистом на всю оставшуюся жизнь, даже если вы никогда особо и не будете использовать сам Lisp. Вы можете получить начальный опыт работы с Lisp в режиме редактирования кода текстового редактора Emacs или плагина Script-Fu для графического редактора GIMP .

- Язык Perl имеет смысл выучить из практических соображений: он очень широко используется для активных web-страниц и системного администрирования, так что даже если вам и никогда не придется писать на Perl, вам следует научиться его читать. Многие люди используют Perl, чтобы избежать программирования на Си, который требователен к ресурсам компьютера.

- Тестируйте свои знания на созданных вами веб-сайтах.

- Используйте свои знания и навыки во благо. Хорошим хакером быть куда безопаснее и выгоднее для всех, чем плохим. Плохим хакера живется не очень-то хорошо - им приходится скрываться, дабы избежать проблем с законом.

- Всегда будьте осторожны. Незаконная деятельность может привести к очень серьезным последствиям, к тому же в интернете на самом деле нет ничего действительно анонимного.

- Не вовлекайтесь в то, что может привести к неприятностям.

- Поспрашивайте у сотрудников местных компаний, не нуждаются ли они в проверке систем безопасности.

Предупреждения

- Взлом - это противоправное действие, которое может привести к серьезному наказанию. Взлом является преступлением и карается по закону.

Вы начинающий пентестер или ищите подсказки с чего начать или как стать хакером с нуля? Мы рекомендуем вам изучить и начать работать с этим списком сканирующих программ для изучения цели и сети. Мы искали везде пособие для начинающих, но никак не нашли что-то что было бы все в одном, и решили создать эту статью для начинающих. Всё будет изложено кратко. Вот наши рекомендации на самые популярные и эффективные программы для взлома и сканирования. Если вы знаете программы получше прошу оставить в комментариях ваше мнение.

1. – есть и бесплатная и платная версия. У этого инструмента есть много назначении, но самое главное из них то Показатели для SQL проникновения и Cross Site scripting.

Она также имеет встроенный анализатор для скрипта. Этот инструмент безопасности генерирует подробные отчеты, которые идентифицируют уязвимости в системе. Многие разработчики используют её для выявления уязвимостей своих программ и систем. Очень полезный инструмент как для взлома так и для выявления уязвимостей.

2. Aircrack-ng – это полный набор инструментов сетевой безопасности, что включает в себя:

- (используют для атак на WEP и WPA)

- (используют для декриптинга WEP и WPA поиманых пакетов)

- (ставит сетевые карты в режиме монитора)

- (Инжектор для пакетов)

- (представляет собой анализатор пакетов)

- (используетса для виртуальных туннельных интерфейсов)

- (хранит и управляет ESSID и списки паролей)

- packetforge-ng (создаёт зашифрованные пакеты для инъекций)

- airdriver-ng (включает в себя методы для нападения на клиентов)

- (удаляет WEP клоакинг)

- airdriver-ng (для управления беспроводными драйверами),

- (управляет ESSID и может вычислить главный ключ)

- (даёт доступ к беспроводной карты с других компьютеров)

- easside-ng (позволяет пользователю запускать программы на удаленном компьютере)

- easside-ng (средства общения к точке доступа, без ключа WEP)

- tkiptun-ng (для WPA / атаки TKIP)

- wesside-ng (для восстановления ключей WEP).

3. Cain & Abel или просто Каин. Классный инструмент для тех кто начинает писать скрипты. Его больше используют как инструмент для восстановления паролей. Этот инструмент позволяет тестеру восстановить различные типы паролей прослушиванием сетевого трафика, и взлома зашифрованных паролей с использованием либо словаря либо Brute Force атакой. Инструмент также может записывать VoIP разговоры и имеет возможность декодировать кодированные пароли, обнаружения сетевых ключей WiFi и кэшированных паролей. При правильной эксплуатации тестер может также анализировать протоколы маршрутизации. Инструмент безопасности по своей природе не использует какие-либо уязвимости в программном обеспечении или отверстия, а просто выявляет недостатки безопасности в стандартных протоколах. Студенты которые учатся на IT в сфере безопасности используют этот инструмент чтобы выучить APR (Arp Poison Routing) Man-in-the-Middle attacks (). Новые версии этой программы позволяет взламывать самые используемые и популярные алгоритмы шифрования.

4. – тут много слов не надо. Думаю по сей день это самая крутая штука для MITM атаки. Оно использует ARP poisoning для атаки. Позволяет увидеть все что творится в сети которой вы находитесь.

5. John The Ripper – пожалуй самое крутое имя для такого рода инструмента. Очень популярный инструмент безопасности, часто сокращенно просто “Джон” используется для взлома паролей. Изначально созданный для операционной системы UNIX, в настоящее время работает на всех основных операционных системах. До сих пор этот инструмент является одним из самых популярных для тестирования паролей и взлома программ которые обеспечивают безопасность. Инструмент сочетает в себе различные взломщики паролей в одном сжатом пакете, который затем может идентифицировать типы хешей паролей через собственную настраиваемую алгоритма крекинга.

6. – является проектом для безопасности, которая предоставляет информацию об уязвимостях и помогает тестирование и обнаружения вторжений. Проект с открытым исходным кодом – известный как , используется специалистами по безопасности, чтобы выполнить код на удаленном целевом компьютере – для тестирования на проникновение, конечно! Но Хакеры его очень любят он позволяет творить чудеса.

7. Nessus – еще один гигант для сканирования уязвимостей. Nessus сканирует различные типы уязвимостей. Те, которые проверяют хакеры на наличие дыр, что могут эксплуатировать, чтобы получить контроль или доступ к компьютерной системе или сети. Инструменты также сканирует пароли по умолчанию и общие пароли, которые можно использовать и выполнить через Hydra (внешний инструмент), и запустить атаку по словарю. Другие сканирования уязвимостей включают в себя атаки против стека TCP / IP.

8. – еще один массивный гигантский инструмент для безопасности, который был вокруг всегда, и, вероятно, самый известный. Nmap имеет признаки во многих фильмов, включая Матрица – просто Google, и вы увидите, что мы имеем в виду. Написанная в C, C ++, Lua Гордон Lione (Fedor) , начиная с 1997 года, Nmap (Network Mapper) является де-факто и лучший сканер безопасности, который используется для обнаружения узлов по компьютерной сети. Для обнаружения узлов в сети Nmap посылает специально построенные пакеты на целевой хост, а затем анализирует ответы. Программа очень сложная, потому что в отличие от других сканеров портов. Он посылает пакеты, основанные на сетевых условиях с учетом колебаний, заторов и многое другое.

9. Kismet – это беспроводной детектор сети, анализатор, и отличный в обнаружение вторжений инструмент безопасности. С Kismet можно контролировать и слушать 802.11b, 802.11a, 802.11g и 802.11n трафик. Есть много Сниферов, но то, что делает Kismet разным и очень популярным является тот факт, что он работает пассивно – это означает, что программа не посылает никаких пакетов, при этом в состоянии контролировать беспроводные точки доступа и беспроводных клиентов. Оно с открытым исходным кодом и широко используется.

10. – была вокруг нас в течение веков и является чрезвычайно популярным. Wireshark позволяет пентестеру поставить сетевой интерфейс в неразборчивый режим и, следовательно, увидеть весь трафик. Этот инструмент имеет множество функций, таких как возможность для сбора данных от живого подключения к сети или читать из файла, сохраненного уже перехваченных пакетов. Wireshark способен считывать данные из широкого спектра сетей, с Ethernet, IEEE 802.11, PPP, и даже петли. Как и большинство инструментов из нашего списка безопасности, захваченные сетевые данные могут контролироваться и управляться с помощью графического интерфейса – который также позволяет вставлять плагины и использовать их. Wireshark может также захватывать пакеты VoIP (как Каин) и сырой USB трафик так же может быть захвачен.

Если вы Профессиональный пентестер или хакер уже то вы знаете как использовать эти чудесные Программы. Инструменты для хакинга и пентестинга учить легко и прятно, а также это прикольно. Люди которые создавали их гениальные программеры и сделали все очень удобно в использовании.